EEG en la seguridad biométrica: autenticación mediante ondas cerebrales

EEG en la seguridad biométrica

El mundo de la seguridad biométrica ha estado dominado por tecnologías como el reconocimiento de huellas dactilares y de voz. Los avances recientes en neurotecnología han mostrado potencial para ofrecer una mejora al estado actual de la seguridad biométrica.

Es poco probable que desbloquees tu teléfono con un EEG en el corto plazo, ya que la mayor parte de la investigación sobre autenticación basada en EEG se centra en aplicaciones de alta seguridad y no en consumidores promedio. Entornos como la banca, el gobierno, la atención médica y otros requieren un nivel de seguridad que las biometrías tradicionales no pueden proporcionar a largo plazo. Esto se debe principalmente a que los ciberdelincuentes han encontrado métodos cada vez más creativos para atacar las biometrías mediante voces generadas por ordenador, “deepfakes” y otras tácticas. Basándose en el aumento significativo de la investigación sobre biometría basada en el cerebro, los EEG parecen ser la solución a estos problemas, y es solo cuestión de tiempo antes de que se utilicen en todo el mundo.

Algoritmo de identificación

Nuestro equipo de investigación en la Universidad de Queen ha pasado el último año diseñando y probando un marco de autenticación basado en EEG que se apoya en el machine learning para garantizar la seguridad y precisión. El enfoque tradicional de los sistemas de seguridad se centra en la encriptación, que utiliza claves públicas y privadas para acceder a servidores y datos.

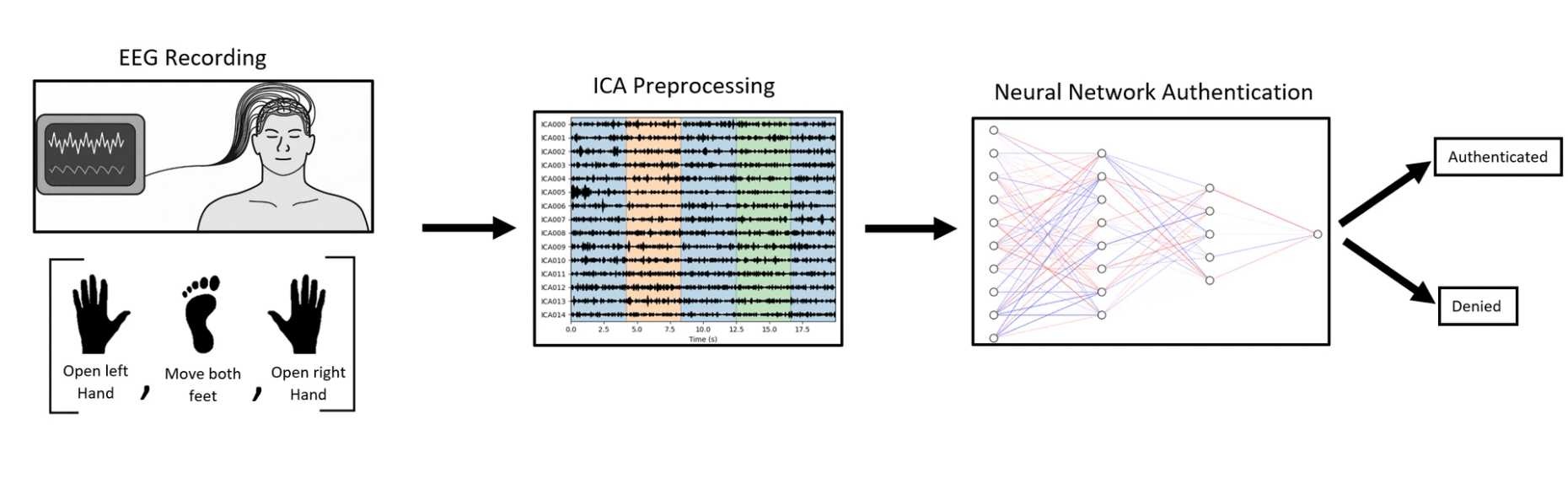

Nosotros hemos logrado mucho más éxito utilizando aprendizaje automático para autenticar a los usuarios basándonos en sus señales cerebrales. El sistema sobre el que se basa nuestra investigación comienza con el dataset PhysioNet EEG Motor Movement/Imagery. Este dataset está compuesto por registros de EEG de 109 sujetos mientras realizan acciones como abrir un puño o mover un pie. Usamos las grabaciones de cada sujeto en el experimento para crear passkeys de movimiento motor que el sistema utilizará para diferenciar a los usuarios. Por ejemplo, un usuario podría tener como passkey: abrir la mano derecha, abrir la mano izquierda y luego mover ambos pies. Los datos de EEG de este passkey se utilizan para autenticar al usuario, de manera que el sistema pueda ser accedido únicamente mediante sus ondas cerebrales.

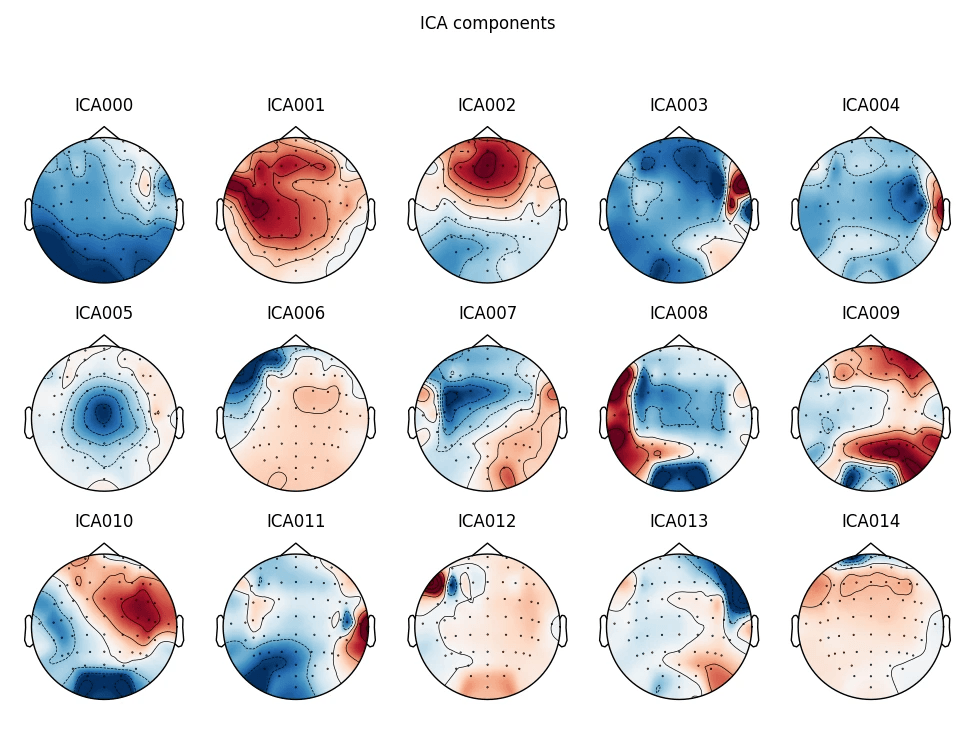

El algoritmo para autenticar a los usuarios comienza con un Análisis de Componentes Independientes (ICA, por sus siglas en inglés) como paso de preprocesamiento (Comon, P., 2008). El ICA separa los extensos registros de EEG de 64 canales en 15 componentes independientes, lo que los hace mucho más manejables. Un ejemplo de uno de los registros después de aplicar el ICA se muestra en la Figura 1 a continuación, con cada componente representado como un mapa de calor.

Dado que los passkeys de movimiento motor constan de tres acciones, no existe suficiente cantidad de datos por usuario para entrenar un modelo de aprendizaje automático con la precisión necesaria. La simulación de datos mediante el algoritmo SMOTE aplicada a los datos posteriores al ICA proporcionó el incremento en datos de entrenamiento que era urgentemente necesario para garantizar la exactitud del sistema (Agrawal, A., Viktor, H. L., Paquet, E., 2015). El dataset original se aumentó a más de cinco veces el número de registros existentes, lo que permitió que el modelo alcanzara una precisión mucho mayor al autenticar correctamente a cada usuario.

Figura 1: representa el resultado del algoritmo ICA en un registro de EEG. Los quince componentes del ICA se muestran como mapas de calor

Los datos procesados se introducen en una red neuronal de clasificación binaria. La red se entrena para recibir una única secuencia de movimiento motor y determinar si corresponde al usuario correcto o no. Se entrena una red neuronal para cada usuario, y esta aprende los patrones cerebrales específicos con el fin de denegar el acceso a usuarios inválidos y autenticar únicamente cuando se identifican los patrones cerebrales correctos que coinciden con el passkey de movimiento motor. Después de treinta epochs de entrenamiento, la red alcanzó una precisión del 99% en entrenamiento y del 100% en pruebas utilizando una proporción de 70/30 para la división entre entrenamiento y prueba para un sujeto determinado.

El alto grado de precisión de la red demuestra que el sistema podría ser una alternativa viable al estado actual de los sistemas de seguridad biométrica. Implementados como un sistema distribuido, los parámetros de la red neuronal de cada usuario pueden almacenarse localmente en un dispositivo para garantizar que exista la menor cantidad posible de vulnerabilidades. Esto aseguraría que solo el usuario correcto pueda acceder a su dispositivo y haría prácticamente imposible que un usuario fraudulento accediera al sistema de manera remota. El esquema del sistema se muestra a continuación en la Figura 2.

Figura 2: esquema del sistema desde la entrada hasta la autenticación

Figura 2: esquema del sistema desde la entrada hasta la autenticación

Aplicaciones

Debido a la complejidad y las limitaciones físicas del sistema, es probable que la autenticación basada en EEG se utilice en sistemas de alta seguridad. Para ser autenticado mediante el sistema propuesto en esta investigación, el usuario necesitará disponer de un dispositivo de registro EEG y conectarlo a la red de autenticación. Todo el proceso, desde configurar un passkey de EEG hasta desbloquear un dispositivo, puede llevar una cantidad considerable de tiempo, lo cual solo resulta justificable cuando se trata de proteger información altamente sensible. Las industrias que trabajan con información que requiere el máximo nivel de seguridad son:

- Banca y finanzas

- Gobierno

- Militar

- Sector legal

Con el aumento de las brechas de seguridad de datos, es fundamental que la información sensible esté debidamente protegida (Voydock, V. L., Kent, S. T., 1983). En las organizaciones, hay un número reducido de personas con acceso a cantidades increíblemente grandes de datos sensibles, y su acceso a estos sistemas de datos se realiza mediante una simple contraseña. La necesidad de formas más robustas de seguridad biométrica afecta a todo el mundo y tiene el potencial de evitar eventos catastróficos antes de que siquiera ocurran.

En el futuro, parecerá absurdo que organizaciones financieras completas puedan ser accedidas mediante solo unas pocas contraseñas. A medida que aumenten las amenazas al estándar actual de los sistemas de seguridad en las próximas décadas, habrá una mayor demanda de nuevas soluciones en seguridad digital. Los EEG podrían ser la respuesta a este problema en el futuro previsible, ya que se necesitaría tecnología digna de ciencia ficción para replicar las ondas cerebrales de una persona.

Conclusiones

Los experimentos de esta investigación muestran que técnicas de machine learning como el ICA y las redes neuronales artificiales funcionan en conjunto para crear un sistema de autenticación basado en datos EEG que es tanto preciso como escalable. Para aplicaciones de ciberseguridad donde la facilidad de uso puede sacrificarse a cambio de niveles más altos de protección, la autenticación basada en EEG sería óptima. Los resultados del experimento demuestran un alto grado de percepción en la red neuronal artificial y la capacidad de diferenciar entre los movimientos motores de los usuarios. Los beneficios del remuestreo y del preprocesamiento de los datos resultaron invaluables para mejorar la precisión de la red. Basándose en el rendimiento del algoritmo de autenticación con EEG y en la amplitud del dataset, la implementación comercial del sistema podría generar mejoras significativas en el campo de la encriptación biométrica. Animamos a cualquier persona apasionada por la neurotecnología y la inteligencia artificial a ejecutar los experimentos por su cuenta utilizando el código disponible en nuestro GitHub.

Acerca del autor

Judah Cooper es un investigador en neurotecnología e inteligencia artificial de la Universidad de Queen. Después de fundar un laboratorio de investigación en neurotecnología en 2019, ha pasado los últimos años desarrollando herramientas para hacer que las interfaces cerebro‑computadora sean más potentes y seguras para los usuarios. Con formación en ingeniería biomecánica, Judah ha trabajado tanto en investigación académica como en investigación y desarrollo privado, impulsando la frontera de la tecnología cerebral.

Referencias

Basado en el paper de investigación: https://www.academia.edu/64386498/EEG_based_authentication_using_binary_classification_neural_networks

- Agrawal, A., Viktor, H. L., & Paquet, E. (2015). SCUT: Multi-class imbalanced data classification using smote and cluster-based under sampling. Proceedings of the 7th International Joint Conference on Knowledge Discovery, Knowledge Engineering and Knowledge Management. https://doi.org/10.5220/0005595502260234

- Comon, P. (2008, December 12). Independent Component Analysis. HAL Open Science. Retrieved March 31, 2022, from https://hal.archives-ouvertes.fr/hal-00346684

- Liu, S., Yao, Y., Xing, C., & Gedeon, T. (2020, October 18). Disguising personal identity information in EEG signals. arXiv.org. Retrieved March 31, 2022, from http://arxiv.org/abs/2010.08915

- Voydock, V. L., & Kent, S. T. (1983). Security mechanisms in high-level network protocols. ACM Computing Surveys, 15(2), 135–171. https://doi.org/10.1145/356909.356913

- Cooper, J. (2021, January 1). EEG-based authentication using binary classification neural networks. Academia.edu. Retrieved March 31, 2022, from https://www.academia.edu/64386498/EEG_based_authentication_using_binary_classification_neural_networks

Te podría interesar:

- Sincronización de EEG con biosensores (ECG, EMG, Eye Tracking...) y software

- Características principales de los amplificadores de EEG

- ¿Es posible una inteligencia artificial con emociones y sentimientos?

- Sincronización de EEG con biosensores (ECG, EMG, Eye Tracking...) y software

- Todo sobre los artefactos en EEG: detección y herramientas de filtrado